凱沃智造加盟優勢 機電設備領域的可靠伙伴

隨著工業4.0時代的到來,機電設備行業迎來了前所未有的發展機遇。作為行業內備受矚目的品牌,凱沃智造憑借其卓越的加盟優勢,為投資者提供了廣闊的發展平臺。以下是凱沃智造在機電設備領域的幾大核心加盟優勢。

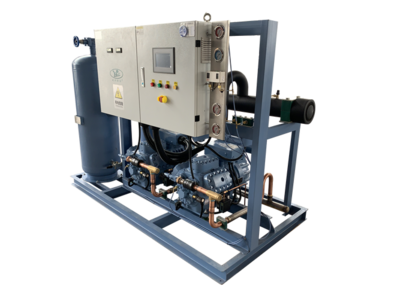

凱沃智造擁有強大的產品研發能力。公司專注于智能機電設備的研發與生產,產品涵蓋自動化控制系統、節能電機、智能傳感器等多個領域。加盟商可以獲得最新技術產品的支持,確保在市場中的競爭力。產品不僅性能穩定,還符合國際環保標準,滿足現代工業對高效、節能的需求。

凱沃智造提供全面的培訓與技術支持。加盟商將接受專業的銷售、安裝和維護培訓,幫助團隊快速掌握產品知識和服務流程。公司設有24小時技術支援中心,及時解決客戶問題,提升加盟商的運營效率和客戶滿意度。

第三,品牌影響力與市場推廣支持是凱沃智造的又一亮點。多年來,凱沃智造在機電設備行業積累了良好的口碑,加盟商可借助品牌效應快速打開市場。公司還提供定制化的營銷方案,包括線上推廣、行業展會參與等,助力加盟商擴大市場份額。

第四,加盟凱沃智造享有靈活的合作模式與優厚的利潤空間。公司根據加盟商的實際需求,提供多種合作方案,如區域代理、專賣店等,確保投資回報最大化。同時,透明的價格政策和供應鏈管理,幫助加盟商控制成本,提高盈利能力。

凱沃智造注重可持續發展,積極推動綠色機電設備的應用。加盟商不僅能抓住當前市場機遇,還能參與未來趨勢,如新能源設備和智能工廠解決方案,前景廣闊。

凱沃智造以技術、培訓、品牌、利潤和可持續性為核心,為加盟商打造了堅實的合作基礎。選擇凱沃智造,不僅是投資機電設備行業,更是與行業領先者共同成長的明智決策。

如若轉載,請注明出處:http://www.youzee.cn/product/8.html

更新時間:2026-06-06 23:57:29